协会地址:上海市长宁区古北路620号图书馆楼309-313室

保障 AI 软件供应链安全:67 个开源项目的安全成果

作者:Gregg Cochran

本文翻译自:Securing the AI software supply chain: Security results across 67 open source projects

了解 GitHub 安全开源基金如何帮助 67 个关键 AI 栈项目加速修复、强化生态系统并提升开源韧性。

现代软件是建立在开源项目之上的。事实上,当今任何生产系统,包括 AI、移动、云以及嵌入式工作负载,几乎都可以追溯到开源组件。这些组件是软件的无形基础设施:顺利下载成功,库也没有问题,构建步骤可能多年来都不曾思考过到底为什么这样设计。

以下是几个例子:

- curl 为数十亿个系统传输数据,从包管理器到 CI 管道。

- Python、pandas 和 SciPy 支撑着从大语言模型(LLM)研究到 ETL 工作流和模型评估的一切。

- Node.js、LLVM 和 Jenkins 塑造了软件在各行业的编译、测试和交付方式。

当这些项目处于安全状态时,团队可以采用自动化、AI 增强工具和更快的发布周期,而不会增加风险或减缓开发速度。当它们不安全时,影响范围会跨越项目边界,通过注册表、云端、传递依赖项和生产系统(包括 AI 系统)传播,这些系统的反应速度比传统工作流程快得多。

确保这一层的安全不仅为了防范安全事件,还会给开发者增强信心,让他们相信自己所依赖的系统——无论是用于模型训练、CI/CD 还是核心运行时行为——都在稳固、可信的基础上运行。开源是共享的工业基础设施,值得进行真正的投资并取得可量化的成果。

这就是 GitHub 安全开源基金的使命:守护那些支撑数字供应链、驱动创新、且对现代 AI 技术栈至关重要的开源项目安全。

我们的实现方式是:将资金投入与经验证的安全成果直接挂钩,同时为项目维护者提供资源支持、实操性安全培训,以及一个安全社区 —— 让他们可以提出最高风险的问题,并获得专家反馈。

为何保障关键开源项目至关重要

单个生产服务可能依赖于数百甚至数千个传递依赖项。正如 Log4Shell 事件所表明的,当一个被广泛使用的项目受到攻击时,其影响很少局限在单个应用程序或公司。

对广泛使用的开源项目的安全性进行投资,能同时实现以下三点:

- 强化安全是现代软件的基本要求,而不仅仅是可选项。

- 为维护者提供了时间、资源和支持,使其能够开展主动的安全工作。

- 降低全球软件供应链中的系统性风险。

这项安全工作使所有编写、交付或运行代码的人都可以从中获益,即使他们从未直接与相关项目进行交互。而这个差距正是 GitHub 安全开源基金旨在弥合的。在第 1 和第 2 阶段,71 个项目取得了重大的安全改进。在第 3 阶段,67 个开源项目实现了具体的安全改进,以降低整个软件供应链的系统性风险。

GitHub 安全开源基金的运作方式

每个阶段都是为期三周的冲刺集训,整体项目周期共 12 个月。资金支持与参与资格直接与结果导向目标及可验证的安全改进成果挂钩。

本次冲刺活动由 GitHub 安全实验室设计和策划,并由 GitHub 及我们合作伙伴的安全专家授课。培训每周会划分出不同的重点领域,包括:

- 开源安全基础

- 威胁建模与安全编码

- AI 安全与漏洞管理

在整个项目期间,每个项目将通过 GitHub 赞助获得 10,000 USD(其中 6,000 USD 在冲刺阶段发放,2,000 USD 在 6 个月和 12 个月的安全检查时发放)。项目将受邀加入一个新的以安全为重点的社区,并可参加 GitHub 安全实验室的办公时间,他们可以在整个 12 个月内利用这些资源。他们还将获得安全资源,以便立即在其项目中实施,并获得 Azure 云基础设施的信用额度。

第三期活动,数据如下

- 67 个项目

- 98 位维护

- 670,000 美元的非稀释性资金由 GitHub 赞助提供

- 99%的项目在启用 GitHub 核心安全功能的情况下完成了该计划

所有会话中的实际安全结果:

- 138 个项目

- 219 位维护者

- 参与项目代表 38 个国家

- 138 万美元的非稀释性资金由 GitHub 赞助商提供

- 191 个新的公共漏洞和暴露已发布

- 250 多个新机密被成功阻止泄露

- 检测并解决了 600 多个泄露的机密

- 校友项目推动每月数十亿次下载

此外,仅在过去 6 个月内:

- 500+CodeQL 警报已修复

- 66 个机密被阻止

安全工作在第 3 期中开展的地点

第三场会议聚焦于提升系统开发者日常依赖的系统的安全性。以下项目按其在软件生态系统中所扮演的角色进行分组。

核心编程语言和运行时环境

CPython • Himmelblau• LLVM •Node.js • Rustls

这些项目定义了软件的编写和执行方式。这里的改进会向下游影响整个生态系统。

这组包括 CPython、Node.js、LLVM、Rustls 以及塑造了大规模的编译、执行和密码学的相关工具。

例如,对 CPython 的优化,能直接惠及数百万依托 Python 开展应用开发、自动化与 AI 相关工作的开发者。LLVM 维护者梳理出相应安全改进方案,既可与现有投入形成互补,又能降低全行业所使用工具链的整体风险。

当语言运行改善其安全状况时,基于它们构建的一切都会继承这种恢复能力。

Web、网络和核心基础设施库

Apache APISIX• curl• evcc• kgateway• Netty• quic-go• urllib3 •Vapor

这些项目构成了互联网的连接组织。它们处理了 HTTP、TLS、API 和几乎每个应用程序都依赖的网络通信。

这组包括了 curl、urllib3、Netty、Apache APISIX、quic-go 以及位于现代软件关键路径上的相关库。

构建系统、CI/CD 和发布工具

Apache Airflow • Babel • Foundry • Gitoxide • GoReleaser • Jenkins • Jupyter Docker Stacks • node-lru-cache • oapi-codegen • PyPI / Warehouse • rimraf • webpack

一旦构建工具被攻破,整个软件供应链都会陷入风险。这些项目决定了软件的构建、测试、打包与发布全流程。

第三场会议涵盖了诸如 Jenkins、Apache Airflow、GoReleaser、PyPI Warehouse、webpack 等项目,以及相关的自动化和发布基础设施。

该类别的维护者重点保障通常以高权限、大范围访问权限运行的工作流安全。这些优化能在软件交付给用户之前,从源头防止代码被篡改。

数据科学、科学计算和 AI 基础

ACI.dev • ArviZ • CocoIndex • OpenBB 平台 • OpenMetadata • OpenSearch • pandas • PyMC • SciPy • TraceRoot

这些项目位于现代数据分析、科研与人工智能开发的核心,如今正越来越多地深度融入生产系统与研究流程。

像 pandas、SciPy、PyMC、ArviZ 和 OpenSearch 这样的项目参加了第三期。维护者扩大了对大型复杂代码库的安全覆盖范围,从原先有限的安全扫描,升级为对每一次代码提交与版本发布执行持续安全检查。

许多诸如此类的项目还深入涉及与 AI 相关的安全主题,反映出它们在 AI 工作流程中日益重要的作用。

开发工具和生产力实用程序

AssertJ • ArduPilot • AsyncAPI Initiative • Bevy • calibre • DIGIT • fabric.js • ImageMagick • jQuery • jsoup • Mastodon • Mermaid • Mockoon • p5.js • python-benedict • React Starter Kit • Selenium • Sphinx• Spyder • ssh_config• Thunderbird for Android • Two.js • xyflow • Yii framework

这些项目塑造了编写、测试和维护软件的日常体验。

该组包括诸如 Selenium、Sphinx、ImageMagick、calibre、Spyder 等工具,以及在整个开发和测试环境中广泛使用的其他实用程序。

加强此处的安全性可降低开发工具成为意外攻击途径的风险,特别是在自动化或共享环境中。

身份、机密和安全框架

external-secrets • Helmet.js • Keycloak • Keyshade • Oauth2 (Ruby) • varlock • WebAuthn (Go)

这些项目构成了身份验证、授权、机密管理和安全配置的核心。

第三期的参与者包括 Keycloak、external-secrets、oauth2 库、WebAuthn 工具以及相关安全框架等项目。

该组维护者普遍实现了从被动修复,转向系统化威胁建模与长期安全规划,从而提升了所有依赖这些项目的系统的可信度。

AI 安全作为共同的前沿领域

在所有类别中,有一个现象尤为突出:在第三场会议中,参与者对 AI 相关安全模块的安全认知自评提升幅度,在所有主题中最为显著。

尽管 AI 安全问题尚未解决,但开源社区正以开放透明的方式积极推动其发展与完善。

安全作为共享基础设施

该项目最持久的成果之一便是思维模式的转变。

维护者们将安全性从一个附加目标提升为核心要求:从被动打修补转向主动设计,从独立工作转变为协同实践。现在,许多人已经开始发布操作手册、分享应急响应演练经验,并将经验教训传授给他们的社区贡献者。

安全正是以这种一对多的方式实现规模化覆盖。

下一步:携手让开源更安全

保障开源安全是互联网的基础保障工作。通过为 67 个被高频使用项目提供资金支持、为期三周的集中赋能和直接协助,我们看到维护者们推出的安全修复程序,如今每天守护着数百万次构建流程。这项由 GitHub 安全实验室和顶尖网络安全专家授课的培训,使我们能够突破一对一的教育模式,实现一对多的广泛影响。

例如,许多维护者正计划公开其安全指南,他们演练过的事件响应方案是可复刻的。他们现在发布的签名版本会向下游流向每个依赖它们的包管理器和 CI 管道。

加入我们,共同守护软件供应链安全。

- 项目和维护者:立即申请加入 GitHub 安全开源基金,助力为所有人打造更安全的开源环境。第四期将于 2026 年 4 月启动。无论你是开发者、开源使用者,还是希望提升系统可信度,我们都欢迎您申请加入。

- Funding and Ecosystem Partners: Become a Funding or Ecosystem Partner and support a more secure open source future. Join us on this mission to secure the software supply chain at scale!

- 资助方和生态系统合作伙伴:成为资助伙伴或生态系统合作伙伴,共筑更安全的开源未来。加入我们的使命,规模化守护全球软件供应链安全!

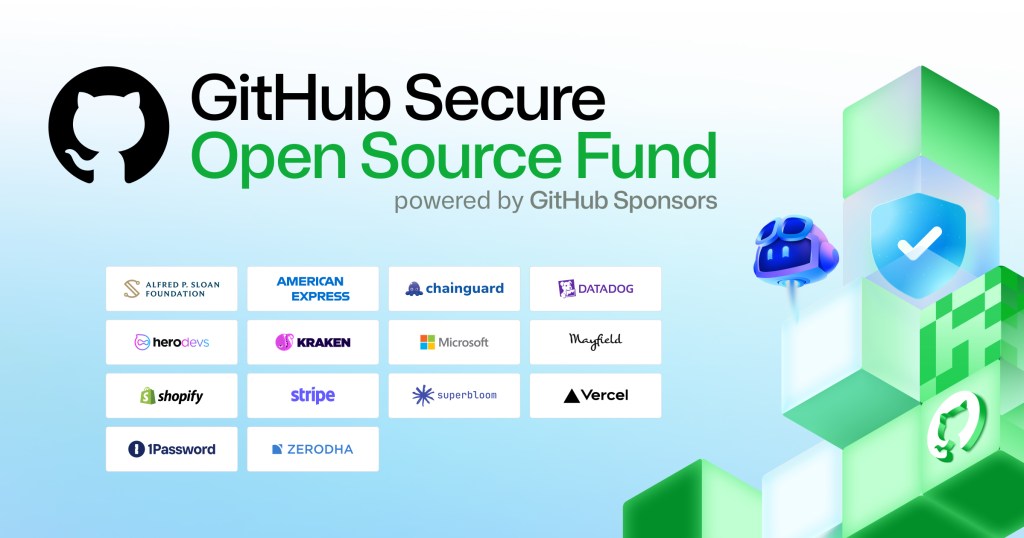

感谢我们所有的合作伙伴

没有我们令人惊叹的合作伙伴们,我们无法做到这一点。携手共进,我们正助力为所有人保障开源生态系统的安全!

资助伙伴:阿尔弗雷德·P·斯隆基金会、美国运通、Chainguard、Datadog、Herodevs、Kraken、梅菲尔德、微软、Shopify、Stripe、Superbloom、Vercel、Zerodha、1Password

生态系统合作伙伴:大西洋理事会、Ecosyste.ms、CURIOSS、数字数据设计创新科学研究所实验室、数字基础设施洞察基金、微软创业加速器、Mozilla、欧洲开放论坛、开源集体、OpenUK、开放技术基金、OpenSSF、开源促进会、OpenJS 基金会、加利福尼亚大学、OWASP、圣克鲁斯开源项目办公室、主权技术局、SustainOSS

郭奕婷|译